Bitrefill vincula al Grupo Lazarus con el hackeo del portátil de un empleado y fondos robados

Bitrefill, una plataforma de comercio electrónico habilitada para criptomonedas que permite a los clientes gastar activos digitales en productos del mundo real y tarjetas de regalo, reveló un incidente de ciberseguridad que ocurrió el 1 de marzo. La brecha permitió a los atacantes comprometer la laptop de un empleado mediante la implementación de malware y la reutilización de infraestructura de IP y correo electrónico existente, lo que a su vez otorgó acceso a billeteras calientes y la capacidad de drenar fondos. Además de las pérdidas financieras, Bitrefill confirmó que la información vinculada a aproximadamente 18,500 compras quedó expuesta, revelando potencialmente datos limitados de clientes. Crucialmente, la compañía dijo que no hay evidencia de que los atacantes extrajeron la base de datos completa, lo que sugiere que el objetivo era financiero en lugar de exfiltración de datos a gran escala. Los investigadores han señalado al Grupo BlueNoroff, una organización de hackers norcoreana con estrechos vínculos con el Grupo Lazarus, como posible participante o único atacante en el incidente.

Puntos clave

- La brecha ocurrió el 1 de marzo y se dirigió a la laptop de un empleado a través de malware, con los atacantes aprovechando infraestructura de IP y correo electrónico reutilizada para obtener acceso.

- Los atacantes implementaron técnicas de rastreo en cadena y accedieron a las billeteras calientes de Bitrefill para drenar fondos, mientras intentaban mapear los activos accesibles.

- La exposición de datos afectó aproximadamente 18,500 registros de compras, pero Bitrefill afirma que no se accedió a la base de datos completa de clientes y que solo pudo haberse divulgado información limitada de clientes.

- Hay atribución a grupos vinculados con Corea del Norte, notablemente el Grupo BlueNoroff con vínculos al Grupo Lazarus, como posibles participantes u operadores únicos detrás del ataque.

- Bitrefill detuvo los sistemas para contener la brecha, involucró a las fuerzas del orden y colaboró con múltiples empresas de seguridad para fortalecer las defensas y capacidades de detección.

- Las operaciones han regresado en gran medida a la normalidad, con Bitrefill reportando que los pagos, inventario y servicios al cliente están funcionando, acompañados de mejoras de seguridad continuas.

Tickers mencionados:

Sentimiento: Neutral

Contexto de mercado: El incidente se sitúa dentro de un patrón más amplio de amenazas persistentes de ciberseguridad que enfrentan las plataformas cripto, subrayado por actores bien financiados como el Grupo Lazarus y sus organizaciones afiliadas. Lazarus permanece asociado con algunas de las intrusiones más destacadas del sector, incluida una notable brecha de $1.4 mil millones en un importante exchange en febrero de 2025, que ha moldeado las percepciones de riesgo de la industria e impulsado inversiones de seguridad intensificadas en todo el ecosistema.

Por qué importa

El incidente de Bitrefill subraya cómo incluso las empresas construidas alrededor de servicios cripto rápidos y bajo demanda deben mantener rigurosos protocolos de seguridad operacional y respuesta a incidentes. El vector de ataque—malware, reutilización de credenciales y hardware comprometido—destaca la necesidad de defensas en capas que se extiendan más allá de las protecciones perimetrales para incluir monitoreo robusto de endpoints, controles de acceso estrictos y medidas de contención rápidas. A raíz de la brecha, Bitrefill no solo contuvo el riesgo inmediato al desconectar los sistemas, sino que también involucró a socios de seguridad externos para realizar revisiones exhaustivas e implementar mejoras. Este enfoque se alinea con una tendencia más amplia de la industria: los atacantes son cada vez más hábiles en combinar técnicas cibernéticas tradicionales con reconocimiento en cadena para maximizar el impacto, incluso en negocios que de otro modo operan con fuertes posturas de seguridad.

El incidente también ilustra la tensión entre preservar la confianza del cliente y absorber pérdidas cuando los costos de suscripción caen en presupuestos operacionales. Bitrefill indicó que absorbería las pérdidas de su capital de trabajo, una decisión que podría repercutir en las discusiones de gestión de riesgos en el sector. Para los usuarios, el evento refuerza la importancia de monitorear la actividad de transacciones, permanecer alertas ante comportamientos inusuales de la cuenta y comprender que los incidentes de seguridad pueden surgir incluso cuando los proveedores están invirtiendo activamente en defensa. Para operadores y constructores, enfatiza el valor de auditorías de seguridad proactivas de terceros, capacitación continua del personal y la adopción de modelos de acceso de mínimo privilegio para limitar el radio de explosión de cualquier brecha futura.

Desde un punto de vista regulatorio y de políticas, la divulgación y respuesta coordinada con las fuerzas del orden señalan una colaboración continua entre empresas privadas y autoridades públicas para abordar amenazas cibernéticas transfronterizas. El panorama de amenazas vinculado a Lazarus ha obligado durante mucho tiempo a los exchanges y billeteras a priorizar el intercambio de inteligencia de amenazas, protocolos de notificación a usuarios y comunicaciones rápidas de incidentes para minimizar daños y preservar la integridad del mercado. Si bien la experiencia de Bitrefill no es única, contribuye a un corpus creciente de estudios de caso que subrayan la necesidad de informes transparentes post-incidente y medidas verificables de fortalecimiento de seguridad en tiempo real.

Qué observar a continuación

- Las revisiones de seguridad continuas de Bitrefill y cualquier hallazgo de auditoría publicado por las empresas asociadas (Security Alliance, FearsOff Security, Recoveris.io y zeroShadow).

- Actualizaciones sobre cómo la compañía mejora los controles de acceso internos y las capacidades de monitoreo para reducir la probabilidad de recurrencia.

- Divulgaciones de las fuerzas del orden o declaraciones oficiales que podrían arrojar más luz sobre la atribución y el motivo detrás del ataque.

- Cualquier publicación pública o comunicación complementaria de Bitrefill aclarando el estado de la exposición de datos de clientes y los pasos disponibles para los usuarios que puedan tener preocupaciones.

- Respuestas de toda la industria a intrusiones similares, incluidos cambios en prácticas de seguridad, manuales de respuesta a incidentes e intercambio de inteligencia de amenazas entre organizaciones.

Fuentes y verificación

- Publicación oficial de Bitrefill en X detallando la brecha, su alcance y respuesta inmediata

- Declaraciones que nombran al Grupo BlueNoroff y al Grupo Lazarus como posibles actores y su relación con el ecosistema Lazarus

- Referencias públicas a las empresas de seguridad involucradas en mitigar el incidente: Security Alliance, FearsOff Security, Recoveris.io, zeroShadow

- Nota de Bitrefill de que la brecha no pareció acceder a toda la base de datos de clientes y que las pérdidas serán absorbidas del capital operacional

La brecha de Bitrefill destaca lecciones de seguridad para el ecosistema minorista cripto

La experiencia de Bitrefill es un recordatorio contundente de que las amenazas cibernéticas dirigidas a negocios habilitados para cripto son multifacéticas, combinando malware clásico y robo de credenciales con reconocimiento enfocado en blockchain. La rápida contención de la compañía, junto con su colaboración con múltiples especialistas en seguridad, demuestra un modelo práctico de respuesta a incidentes que otros en el espacio pueden emular. Si bien el objetivo aparente de los atacantes parece financiero, la exposición de decenas de miles de registros de compras—bajo una plataforma que conecta billeteras cripto con compras cotidianas—sirve como una nota de advertencia sobre fuga de datos, consideraciones de privacidad y la necesidad continua de una gobernanza de acceso rigurosa.

En el mercado cripto más amplio, el incidente se entrelaza con un patrón continuo donde las brechas de alto perfil prueban los límites de los controles de seguridad y obligan a los operadores a equilibrar la confianza del cliente con la gestión práctica de riesgos. El evento de Bybit citado en las conversaciones de la industria subraya un panorama de amenazas particularmente agresivo, donde los atacantes aprovechan técnicas sofisticadas y campañas persistentes. A medida que las plataformas expanden servicios, incluidas tarjetas de regalo y rampas de entrada fiat, el imperativo de asegurar el viaje del usuario de extremo a extremo—desde la autenticación hasta la liquidación de transacciones—se vuelve más pronunciado. El compromiso de Bitrefill con una actualización de seguridad exhaustiva, incluidas auditorías externas y procesos internos más estrictos, se alinea con un estándar prudente para el sector en 2026 y más allá.

Este artículo se publicó originalmente como Bitrefill vincula al Grupo Lazarus con el hackeo de laptop de empleado y robo de fondos en Crypto Breaking News – tu fuente confiable de noticias cripto, noticias de Bitcoin y actualizaciones de blockchain.

También te puede interesar

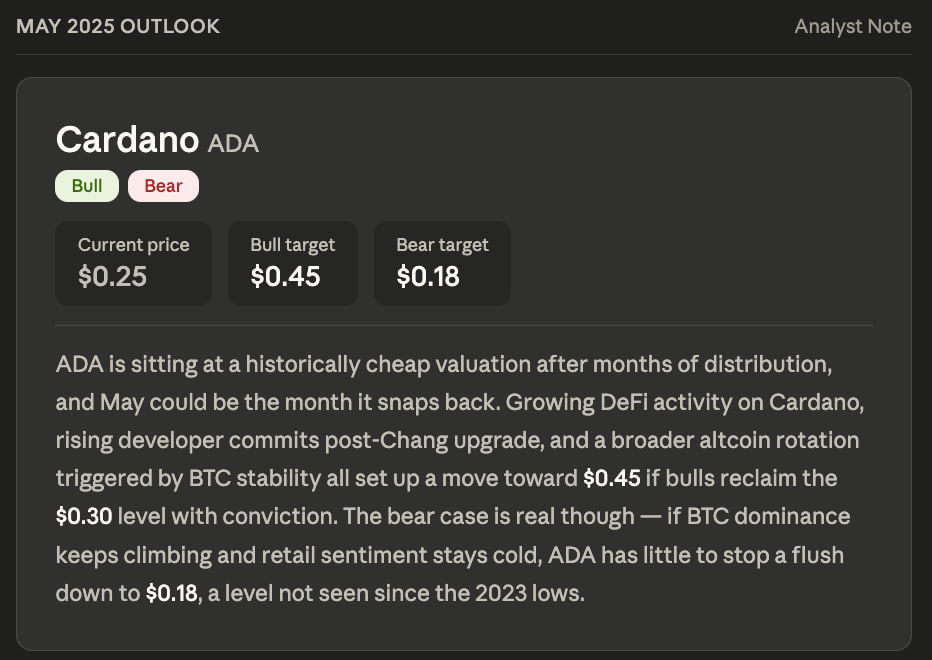

La IA líder Anthropic Claude predice el precio de Cardano para finales de mayo de 2026

¿Quién es Bea Millan-Windorski, Miss Universo Filipinas 2026?